Protection des points de terminaison

Ce qui fait de l'intelligence de menace réelle

Puvularisé d'abord dans la terminologie il y a plusieurs années, les informations sur les menaces signifient...

Protection multi-vecteur

L'éducation des utilisateurs est un moyen indéniablement efficace de les protéger contre le phishing...

12 étapes pour une protection des ransomwares plus forte

Au cours des dernières années, nous avons inscrit des centaines de MSP. Nous aimons demander à chaque...

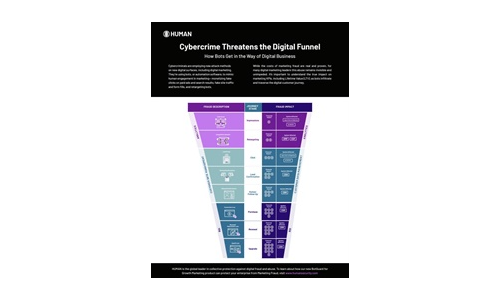

La cybercriminalité menace l'entonnoir numérique

Les cybercriminels utilisent de nouvelles méthodes d'attaque sur de nouvelles surfaces numériques,...

L'évolution de la cybersécurité

La cybersécurité au fil des ans alors que nous regardons le cyber environnement toujours croissant...

Ransomware le véritable coût pour les entreprises

Les ransomwares continuent de dominer le paysage des menaces en 2022. Les organisations sont assiégées...

Modèle de maturité des opérations de sécurité

Un guide pratique pour évaluer et améliorer la maturité de vos opérations de sécurité grâce à...

À quel point vos données cloud sont-elles sécurisées

Les employés travaillant à distance à des taux plus élevés, les données commerciales sont de plus...

Votre chemin vers zéro confiance

Dans un monde commercial sans périmètres et dominé par le travail à distance, trouver un équilibre...

Inscrivez-vous à Cyber Security Tech Publish Hub

En tant qu'abonné, vous recevrez des alertes et un accès gratuit à notre bibliothèque constamment mise à jour de livres blancs, de rapports d'analystes, d'études de cas, de séminaires Web et de rapports de solutions.