Protection des points de terminaison

Construire vos offres de sécurité MSP

En tant que fournisseur de services gérés (MSP), vos clients s'attendent déjà à ce que vous gardes...

Comment protéger votre entreprise contre les ransomwares

Lisez ce guide pour obtenir un aperçu de la façon dont vous pouvez prendre des mesures proactives pour...

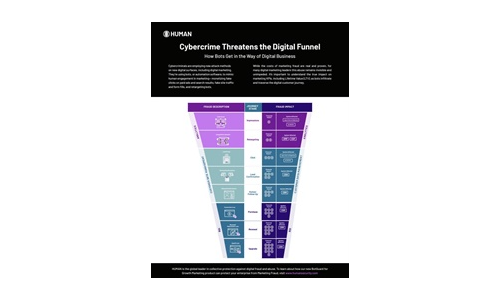

La cybercriminalité menace l'entonnoir numérique

Les cybercriminels utilisent de nouvelles méthodes d'attaque sur de nouvelles surfaces numériques,...

Ransomware le véritable coût pour les entreprises

Les ransomwares continuent de dominer le paysage des menaces en 2022. Les organisations sont assiégées...

Échapper au labyrinthe ransomware

Le ransomware est une forme de logiciels malveillants en constante évolution conçue pour voler des...

Blackberry Cyber Suite

Le défi de sécuriser et de protéger les données et les points de terminaison n'est pas une nouvelle...

Modèle de maturité des opérations de sécurité

Un guide pratique pour évaluer et améliorer la maturité de vos opérations de sécurité grâce à...

Guide de conformité CMMC

Le 1er janvier 2020, le Département de la Défense des États-Unis (DOD) a publié ses exigences de...

Inscrivez-vous à Cyber Security Tech Publish Hub

En tant qu'abonné, vous recevrez des alertes et un accès gratuit à notre bibliothèque constamment mise à jour de livres blancs, de rapports d'analystes, d'études de cas, de séminaires Web et de rapports de solutions.