Gestion des points finaux

Le périmètre est parti. Votre sécurité peut-elle le gérer?

Les organisations doivent déplacer leur stratégie de sécurité pour garantir les nouvelles façons...

Le guide complet de la protection des ransomwares d'entreprise

Le Guide de ransomware complet de Sentinélone vous aidera à comprendre, à planifier, à répondre...

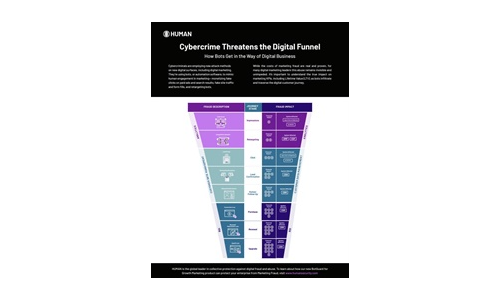

La cybercriminalité menace l'entonnoir numérique

Les cybercriminels utilisent de nouvelles méthodes d'attaque sur de nouvelles surfaces numériques,...

Rapport de défense numérique Microsoft

Au cours de la dernière année, le monde a été témoin d'une économie cybercriminale naissante et...

Blackberry Cyber Suite

Le défi de sécuriser et de protéger les données et les points de terminaison n'est pas une nouvelle...

Construire les bases d'un programme de chasse aux menaces matures

De nombreuses organisations, en particulier les grandes entreprises mondiales, n'ont pas toujours la...

Réaliser la vision DevOps dans les systèmes intégrés

Les marchés exigent des systèmes de plus en plus complexes et des cycles de développement plus rapides....

Études de cas de ransomware

Le ransomware est un nom simple pour une collection complexe de menaces de sécurité. Les attaques peuvent...

Inscrivez-vous à Cyber Security Tech Publish Hub

En tant qu'abonné, vous recevrez des alertes et un accès gratuit à notre bibliothèque constamment mise à jour de livres blancs, de rapports d'analystes, d'études de cas, de séminaires Web et de rapports de solutions.