Derniers livres blancs

Sécurisez vos conteneurs en toute confiance

La popularité des conteneurs n'est pas un mystère: ils sont portables, efficaces et évolutifs. Cependant,...

Études de cas de ransomware

Le ransomware est un nom simple pour une collection complexe de menaces de sécurité. Les attaques peuvent...

Le guide complet de la protection des ransomwares d'entreprise

Le Guide de ransomware complet de Sentinélone vous aidera à comprendre, à planifier, à répondre...

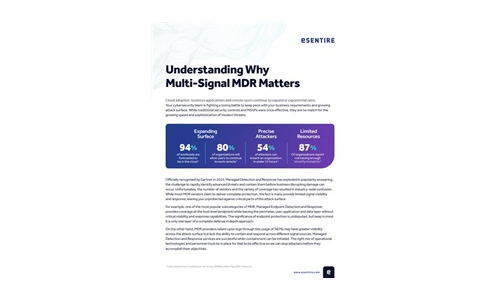

Comprendre pourquoi MDR multi-signal est important

Les fournisseurs de MDR ne peuvent détecter et répondre qu'à ce qu'ils peuvent voir. Une approche...

Atténuer les risques de sécurité de l'information dans Microsoft 365

Microsoft 365 propose plusieurs niveaux de capacités qui tirent parti du cloud pour permettre aux professionnels...

2022 Cyber Predictions

Le paysage cyber-menace a connu de grandes perturbations en 2021 en provenance de la pandémie, le plus...

5 avantages du partenariat avec webroot

Alors que les cyberattaques continuent d'évoluer en volume, en organisation et en sophistication, la...

Blackberry Cyber Suite

Le défi de sécuriser et de protéger les données et les points de terminaison n'est pas une nouvelle...

Phish dans un baril: Exemples de cyber-attaque du monde réel

Ce que vos utilisateurs ne savent pas sur les cyber-menaces peuvent leur faire du mal et votre organisation....

Premières étapes de la maturité de l'approvisionnement des données

Les informations les plus profondes d'une organisation sont souvent dérivées de données sensibles....

Un paysage visuel de la cybersécurité

Notre monde n'a jamais évolué plus rapidement en termes de cyber-menaces, d'innovations sur les technologies...

Inscrivez-vous à Cyber Security Tech Publish Hub

En tant qu’abonné, vous recevrez des alertes et un accès gratuit à notre bibliothèque constamment mise à jour de livres blancs, de rapports d’analystes, d’études de cas, de séminaires Web et de rapports de solutions.