Analyse des avantages économiques de la gestion des menaces d'initié: Rapport de validation économique du groupe de stratégie d'entreprise

Saviez-vous que le coût annuel moyen des menaces d'initié est maintenant de 11,45 millions de dollars, selon Ponemon Institute? C'est un problème croissant alors que les équipes éloignées deviennent la nouvelle réalité de travail.

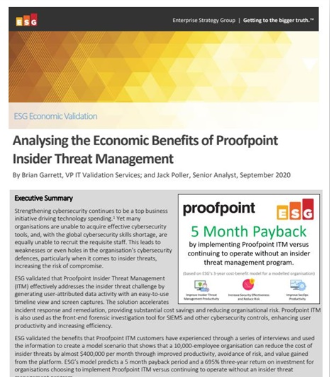

Comment réduire ces coûts pour votre organisation? Pouvez-vous obtenir un retour sur investissement positif de la technologie de gestion des menaces d'initiés (ITM)? L'Enterprise Strategy Group (ESG) a décidé de prouver que vous pouvez. Leurs recherches ont validé ce point de preuve ITM:

Téléchargez le rapport pour en savoir plus sur les avantages qualitatifs de l'ITM.

En savoir plus

En soumettant ce formulaire, vous acceptez Proofpoint vous contacter avec e-mails marketing ou par téléphone. Vous pouvez vous désinscrire à n'importe quel moment. Proofpoint des sites Internet et les communications sont soumises à leur Avis de confidentialité.

En demandant cette ressource, vous acceptez nos conditions d'utilisation. Toutes les données sont protégé par notre Avis de confidentialité. Si vous avez d'autres questions, veuillez envoyer un e-mail dataprotection@techpublishhub.com

Catégories associées : Intelligence de menace, Réponse aux incidents

Plus de ressources de Proofpoint

Conduire un véritable changement de comporte...

La formation à la sensibilisation à la cybersécurité est l'une des choses les plus importantes que vous puissiez faire pour sécuriser votre or...

La violation de données vient de l'intérieu...

Contes réels de perte de données, de menaces d'initiés et de compromis utilisateur

Les données ne se perdent pas. Les gens le perdent. Ma...

Formation de sensibilisation à la sécurité...

L'entreprise de formation de sensibilisation à la sécurité de ProofPoint vous aide à dispenser la bonne formation aux bonnes personnes pour la ...