Sécurité du système

10 conseils de sécurité pour les entreprises

Sécurité qui protège vos budgets budgétaires en matière de disparition, les utilisateurs imprudents,...

Formation de sensibilisation à la sécurité

L'entreprise de formation de sensibilisation à la sécurité de ProofPoint vous aide à dispenser la...

5 vérités inconfortables sur la défense du phishing

Lorsque plus de 90% des violations commencent comme des menaces par e-mails que les passerelles par courriel...

Rapport de menace Sophos 2022

Les menaces interdépendantes ciblent un monde interdépendant. Nous pensons que le déplacement de l'échelle...

Ce qui fait de l'intelligence de menace réelle

Puvularisé d'abord dans la terminologie il y a plusieurs années, les informations sur les menaces signifient...

Réduire la fatigue alerte dans votre environnement informatique

Les équipes de sécurité sont chargées de gérer un énorme volume de journaux d'alerte, et ce bruit...

Vous avez été phisé, maintenant quoi?

Les dirigeants de la sécurité travaillent dur pour empêcher les attaques de phishing réussies. Mais,...

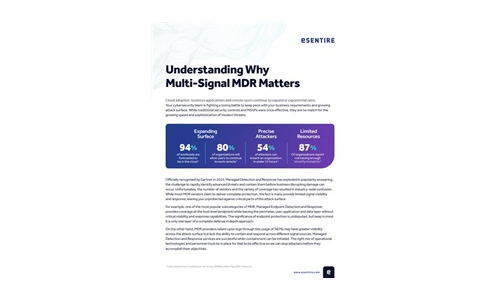

Comprendre pourquoi MDR multi-signal est important

Les fournisseurs de MDR ne peuvent détecter et répondre qu'à ce qu'ils peuvent voir. Une approche...

Inscrivez-vous à Cyber Security Tech Publish Hub

En tant qu'abonné, vous recevrez des alertes et un accès gratuit à notre bibliothèque constamment mise à jour de livres blancs, de rapports d'analystes, d'études de cas, de séminaires Web et de rapports de solutions.