Antivirus

L'évolution de la cybersécurité

La cybersécurité au fil des ans alors que nous regardons le cyber environnement toujours croissant...

Réaliser la vision DevOps dans les systèmes intégrés

Les marchés exigent des systèmes de plus en plus complexes et des cycles de développement plus rapides....

Le guide complet de la protection des ransomwares d'entreprise

Le Guide de ransomware complet de Sentinélone vous aidera à comprendre, à planifier, à répondre...

Manuel d'ingénierie sociale: comment prendre la bonne action

Le but de ce manuel est d'aider à introduire l'ingénierie sociale et ses risques pour chaque employé...

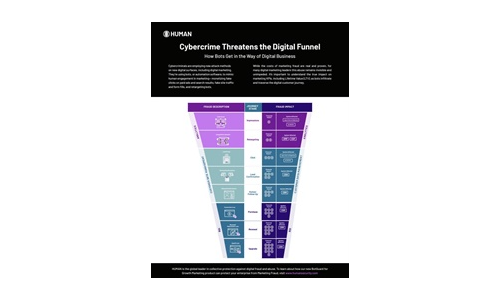

La cybercriminalité menace l'entonnoir numérique

Les cybercriminels utilisent de nouvelles méthodes d'attaque sur de nouvelles surfaces numériques,...

Construire les bases d'un programme de chasse aux menaces matures

De nombreuses organisations, en particulier les grandes entreprises mondiales, n'ont pas toujours la...

Inscrivez-vous à Cyber Security Tech Publish Hub

En tant qu'abonné, vous recevrez des alertes et un accès gratuit à notre bibliothèque constamment mise à jour de livres blancs, de rapports d'analystes, d'études de cas, de séminaires Web et de rapports de solutions.